Linux SSH 服务器新一波攻击警报

重点总结

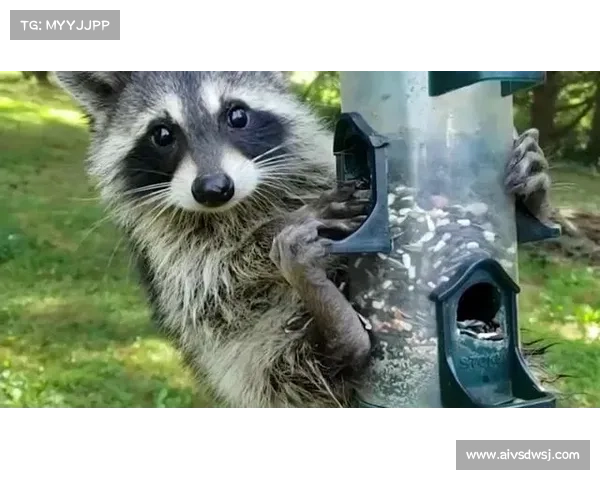

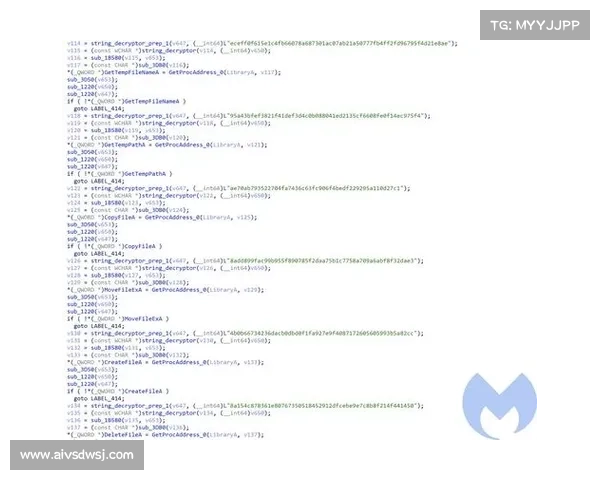

弱安全保障的Linux SSH服务器遭到攻击,利用了ShellBot分布式拒绝服务恶意软件。攻击中使用了经过十六进制转换的IP地址,以绕过URL检测系统。ShellBot利用curl命令通过Perl脚本在Linux环境下下载并执行。此次攻击与另一项关于RedLine Stealer和Lumma Stealer信息盗取恶意软件的报告密切相关,利用了不典型证书进行部署。根据The Hacker News的报道,弱安全的Linux SSH服务器最近遭遇了利用ShellBot分布式拒绝服务恶意软件的攻击。这些攻击使用了经过十六进制形式修改的IP地址,旨在绕过URL检测系统。

据AhnLab安全紧急响应中心ASEC报告,由于curl工具可以像网页浏览器一样支持十六进制,ShellBot能够在Linux系统环境中成功下载并通过Perl脚本执行。ASEC提到:“这类恶意软件通过容易被搜索引擎访问的恶意页面分发即SEO中毒,对广泛不特定的用户构成威胁。”

下面的表格总结了主要攻击手段:

海外npv加速试用攻击手段细节恶意软件名称ShellBot攻击目标Linux SSH服务器绕过技术使用十六进制IP地址下载方式利用curl与Perl脚本执行相关恶意软件RedLine Stealer Lumma Stealer

海外npv加速试用攻击手段细节恶意软件名称ShellBot攻击目标Linux SSH服务器绕过技术使用十六进制IP地址下载方式利用curl与Perl脚本执行相关恶意软件RedLine Stealer Lumma Stealer这次攻击表明,弱密码和安全措施不力的Linux服务器成为了强大恶意软件的新目标,用户应增强安全意识,以防止受到攻击。