北韩黑客组织 Kimsuky 针对 NK News 阅读者的攻击行动

主要重点

针对 NK News 阅读者的网络攻击由 Kimsuky 组织发起,旨在获取网站访问者的 Google 和订阅凭证。攻击手段包括虚假电子邮件、冒充网站和情报搜集恶意软件等。政府机构已发出警告,北韩相关敌对组织正在针对智库和媒体机构。Kimsuky 组织在进行网络攻击之前,会试图建立与目标的信任关系,以增强其后续攻击的成功率。最近,北韩新闻网站 NK News 的读者受到持续进攻性威胁组织 Kimsuky 的针对。根据 SentinelLabs 和 NK News 的联合调查报告,此次攻击旨在窃取网站访问者的 Google 和订阅凭证。

NK News 是一家位于特拉华州的独立新闻和分析研究网站,由韩国风险集团拥有,专注于报导北韩的负面新闻与分析。美国国防部于本月初发出警告指出,与北韩有关的敌对组织正在针对智库和媒体机构展开新一轮攻击活动。

深入了解 Kimsuky

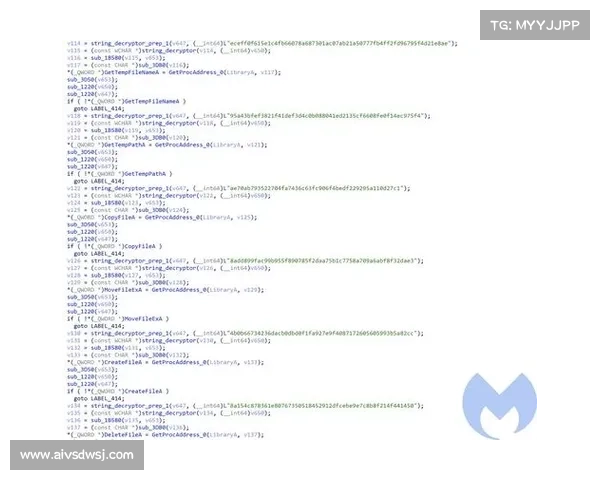

报告指出,这次的攻击行动涉及一项高度针对性的持续钓鱼攻击运动,结合了虚假电子邮件、伪造网站及侦察恶意软件,目标是从一群非政府专家中获取情报及账户凭证。

NK News 引用前美国反情报官员丹尼斯德斯蒙德的话表示:“看来 [NK Pro] 扰到了某些人。”

NK News 详细介绍了这次攻击,并揭示敌对者使用了伪造的电子邮件地址 membership[@]nknews[]pro 向已知订阅者发送了有关“IP 安全更新”的信息。这封伪造的电子邮件被错误地标识为来自 NK News 的一位账户经理。

根据 SentinelLabs 的报告,“电子邮件中包含的链接将收件者重定向到一个恶意副本产品登录页面,任何输入的凭证都会发送给攻击者。”

冒充的 NK News 登录网站,图片来源:SentinelLabs。

Aleksandar Milenkoski,SentinelLabs 的高级威胁研究员写道:“这个虚假的登录网站,位于 https[//]wwwnknews[]pro/ip/register/,拥有标准的网页元素,比如登录、注册和忘记密码?按钮。当用户点击登录按钮时,执行 loginAct JavaScript 函数,而其余按钮则不执行任何操作。”

根据对虚假登录页面的分析,如果用户与 JavaScript 代码交互,它会通过发送“HTTP POST 请求到 https[//]wwwnknews[]pro/ip/register/login[]php”来捕获任何输入的凭证,然后重定向用户到合法的 NK News 网站。

利用核问题进行攻击

Kimsuky 还通过另一种钓鱼手法针对 NK News 阅读者,创建了域名 nknews[]pro 以企图伪装成合法的 nknewscom 域名。目标收到了一封 HTML 格式的

clash一元机场